Attention, cet article a plus d'une année d'ancienneté. Il est possible que les informations présentées ne soient plus à jour, spécialement dans le cadre d'un article technique.

Bonjour à tous,

Dans cet article de blog, on va faire un mix de news et de procédures pour effectuer de l’auto-hébergement derrière Cloudflare (sites et services web et accès VPN pour la gestion de serveurs).

Dans un premier temps, je vous informe que j’ai abandonné tous mes serveurs externes afin de rapatrier le blog et mes autres sites chez moi, je suis donc maintenant uniquement en auto-hébergement.

Le truc, c’est que chez moi, je n’ai toujours pas la fibre et je suis sur une connexion Starlink, sans ouverture de ports donc, je suis ainsi passé via les tunnels cloudflare pour rendre mes sites accessibles.

Le seul pré-requis pour cela est de déléguer la gestion de vos zones DNS à Cloudflare.

Je vais donc vous expliquer rapidement comment j’ai fait tout cela, ceci n’est pas une procédure pas à pas (trop de menus qui ne racontent pas grand-chose), mais vous aurez les passages importants.

Ajout d’un site web chez Cloudflare

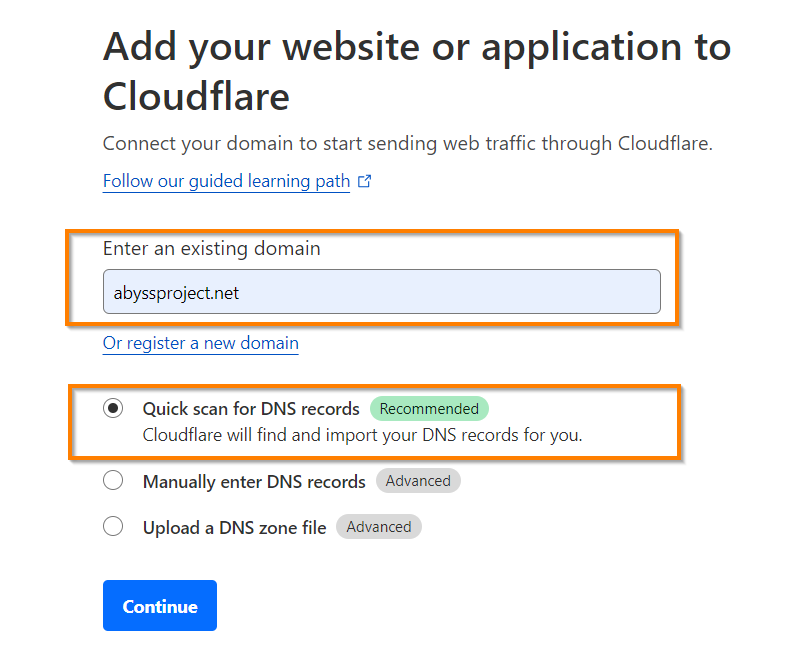

Après la création de votre compte chez Cloudflare, ajoutez le nom de domaine que vous souhaitez utiliser et importez les enregistrements DNS :

Lors de l’ajout, vous devrez modifier les serveurs DNS chez votre registrar avec les serveurs que Cloudflare vous indiquera, sachant que c’est spécifique à chacun, je vous laisse faire cette partie selon les instructions fournies par Cloudflare.

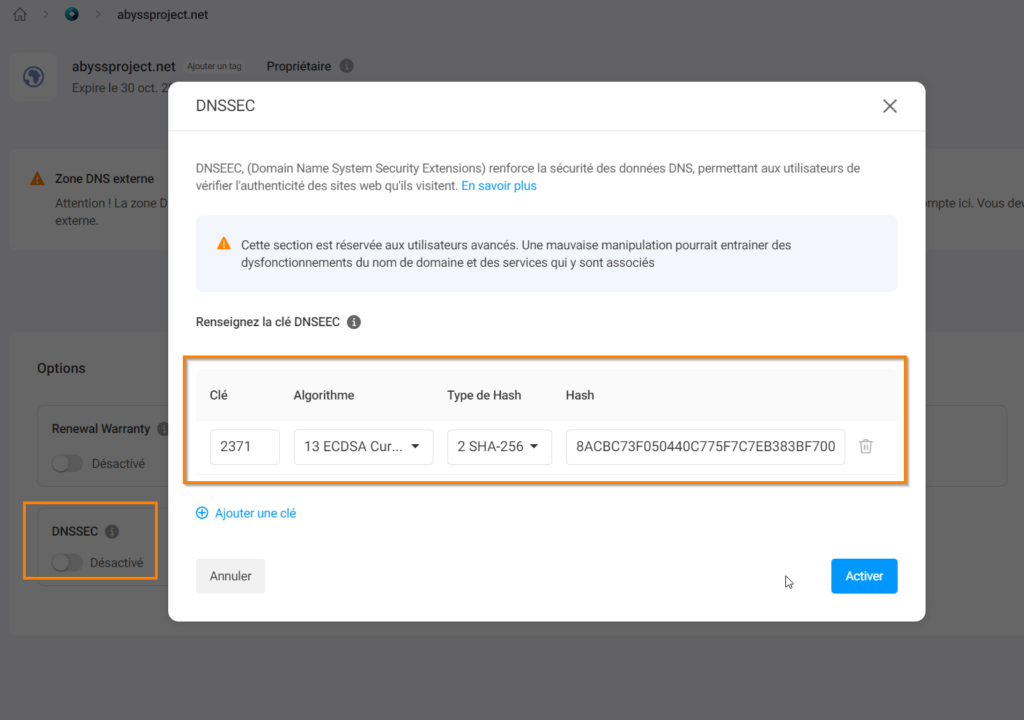

Pensez à réactiver DNSSEC dans les paramètres avancés de votre zone DNS Cloudflare, il vous donnera les enregistrements spécifiques DS que vous devrez ajouter chez votre registar, par exemple chez Infomaniak pour mon domaine :

Création des certificats SSL pour la communication dans les tunnels :

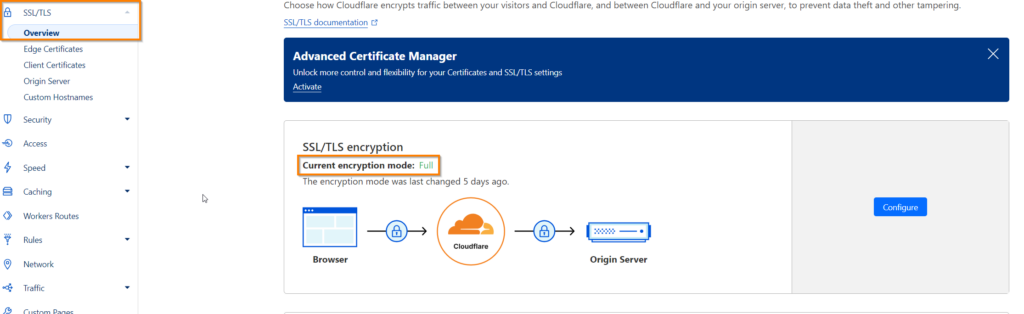

Dans la partie SSL/TLS, passez d’abord votre chiffrement en full :

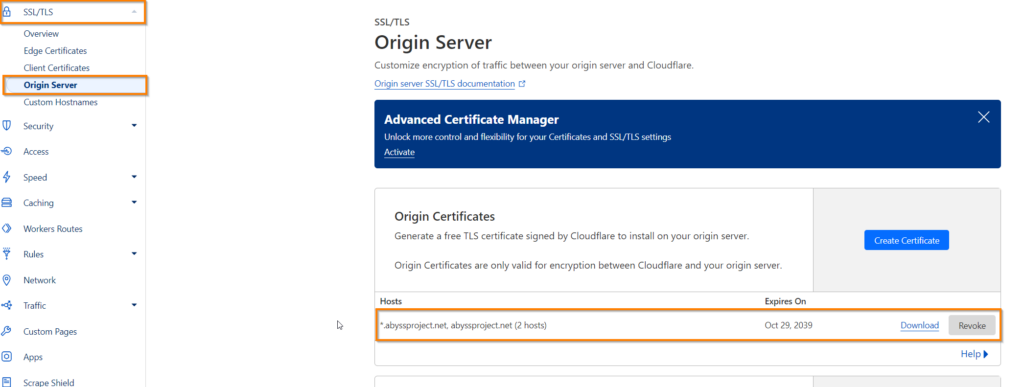

Ensuite, créez un certificat pour vos Origin Server, cela permettra de garder le Server Name Indication et le TLS actif sur les échanges entre Cloudflare et votre serveur web interne :

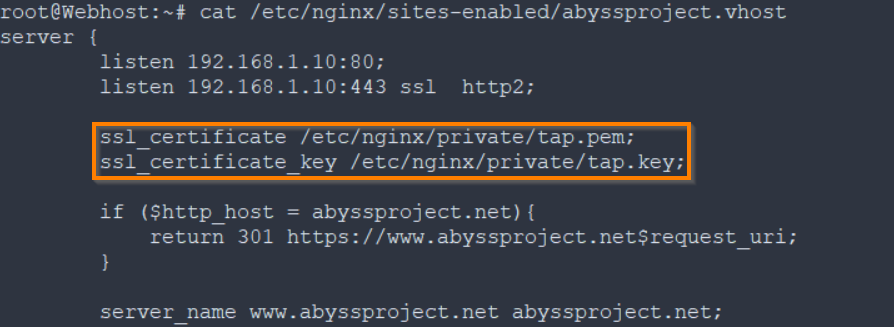

Dans mon cas, j’ai téléchargé ce certificat et sa clé privée sur mon serveur et je l’utilise dans mes Vhost Nginx :

Note : Si vous avez une redirection https dans vos vhost Nginx, supprimez-la pour ne pas avoir une redirection qui boucle.

Création du tunnel avec Cloudflare

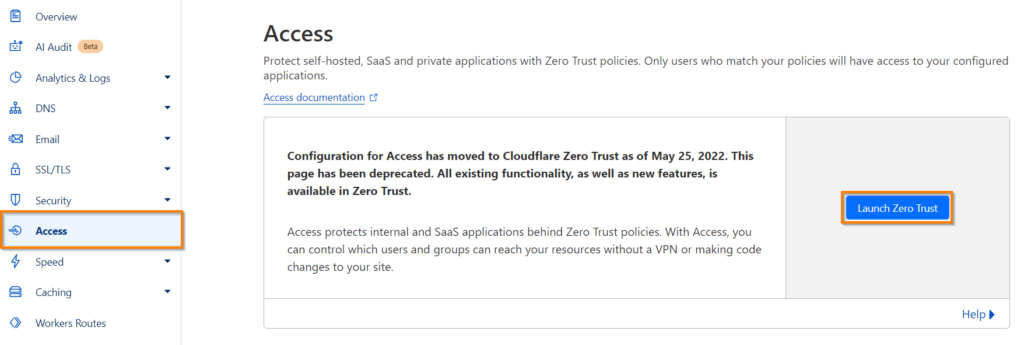

Ouvrez Cloudflare Zero Trust et créez une équipe, notez en le nom :

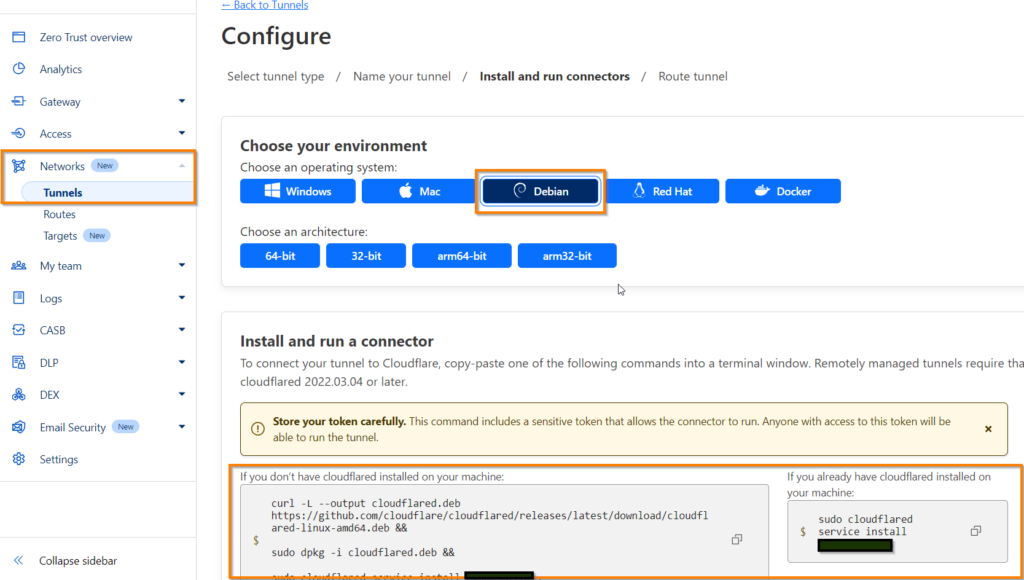

Pour la suite, ajoutez un tunnel Cloudflare, sélectionnez les instructions selon votre système d’exploitation :

Une fois le tunnel prêt, vous pourrez ajouter vos applications. Attention, vos enregistrements DNS existants devront être supprimés avant l’ajout !

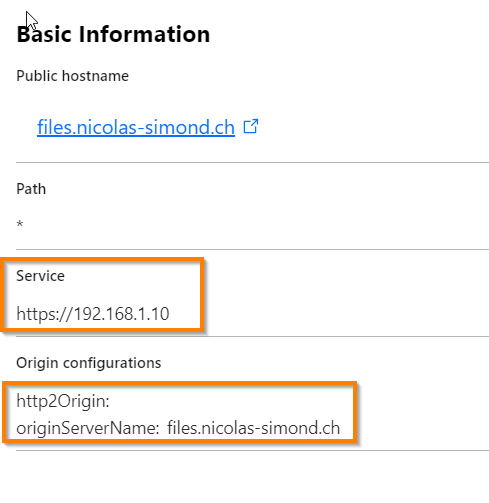

Dans le service, mettez votre adresse IP interne (et le port). Ensuite, indiquez bien l’OriginServerName en https pour utiliser le SNI :

Faites cela pour tous vos services et testez le tout.

N’oubliez pas ensuite de retourner dans le dashboard de Cloudflare pour configurer vos préférences pour la sécurité et le cache Cloudflare.

Création du tunnel VPN via Warp

Dernière partie, Cloudflare ne supporte pas le passage d’OpenVPN via les tunnels, il faut donc utiliser Warp pour remplacer en partie cela (leur vpn ne marche que pour les services TCP).

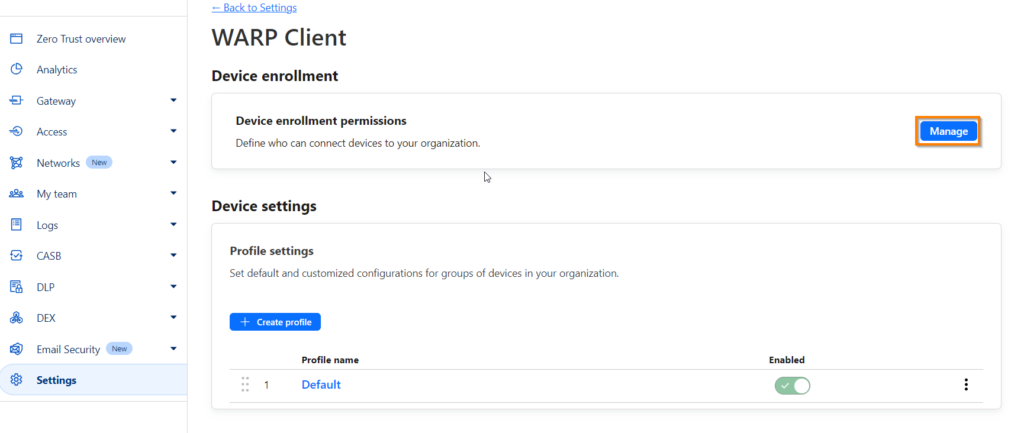

Configurez d’abord les règles d’enregistrement des clients :

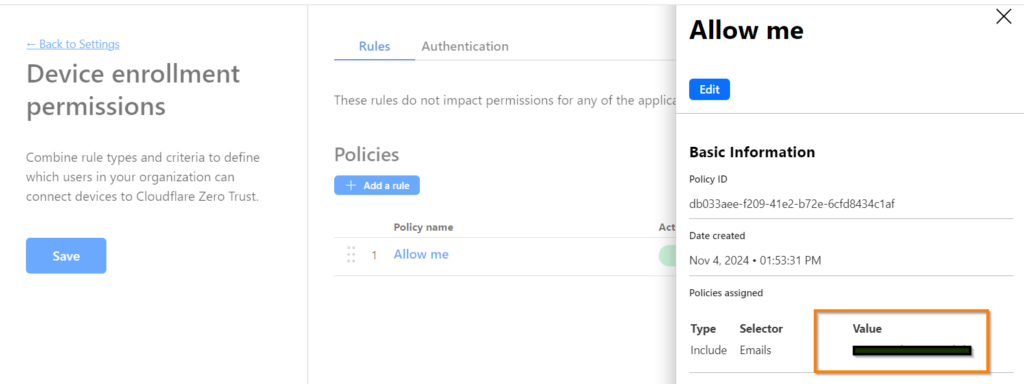

Modifiez la police par défaut et ajoutez l’enregistrement via une adresse email spécifique :

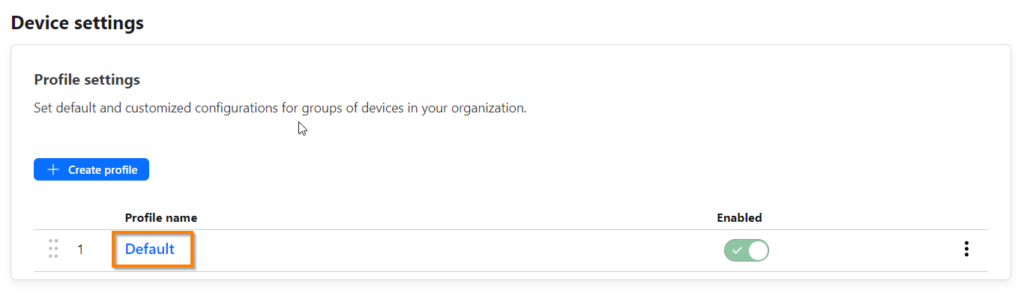

Ensuite, dans les paramètres de périphériques sur la page précédente, modifiez la police par défaut :

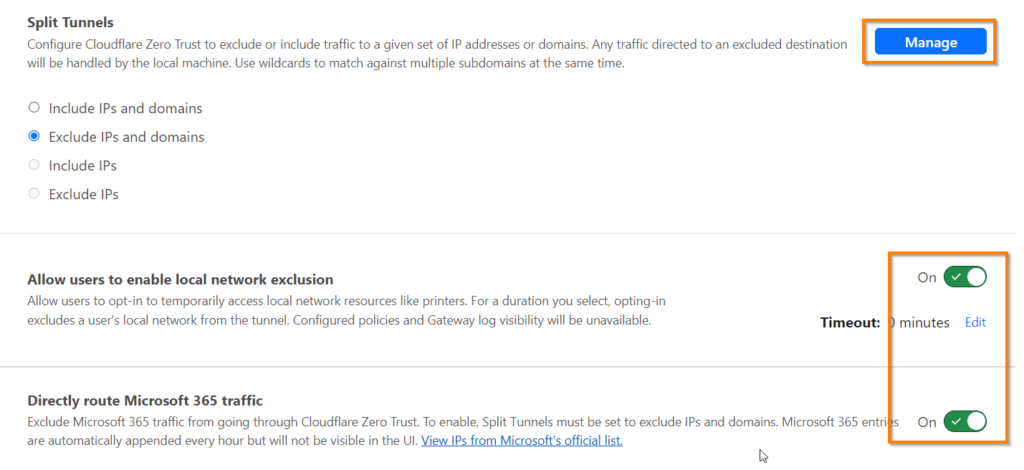

Autorisez les exclusions de réseaux locaux et la route directe vers Microsoft 365, ensuite, modifiez les Split Tunnels :

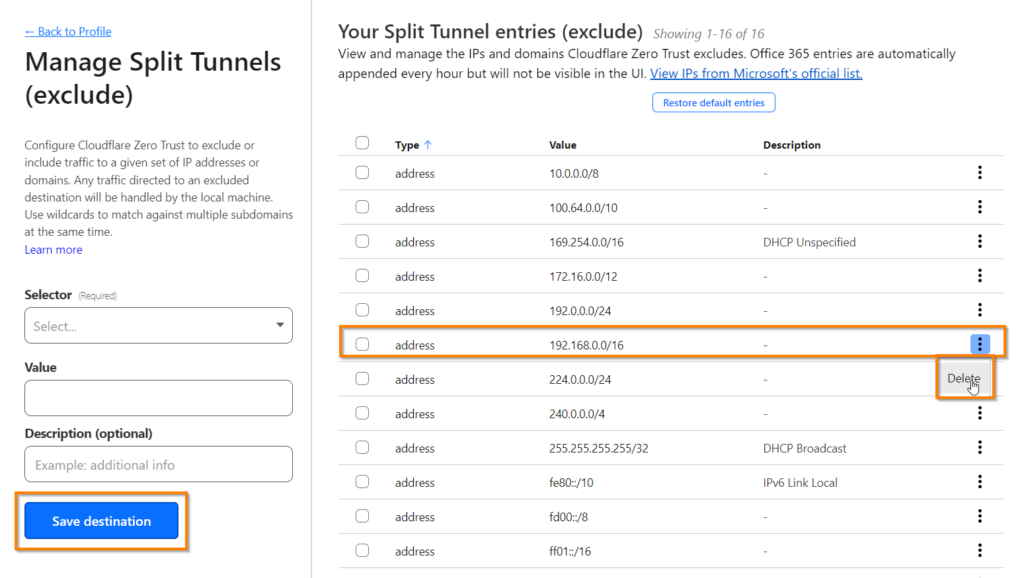

Supprimez l’exclusion pour votre réseau privé, dans mon cas le 192.168.0.0/16 :

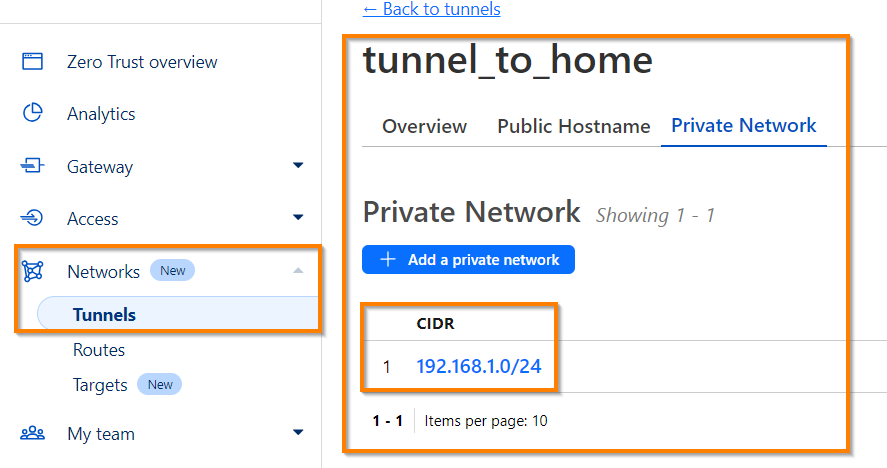

Modifiez ensuite votre tunnel Cloudflare pour ajouter votre réseau privé :

Connexion au tunnel VPN Warp

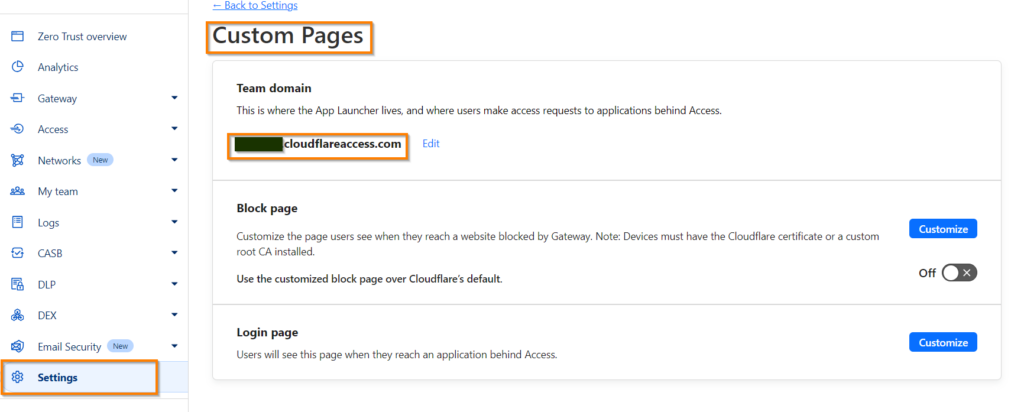

Pour vous connecter à Warp, vous aurez besoin de votre nom d’équipe.

Si vous ne l’avez plus, il est disponible dans les Custom Pages :

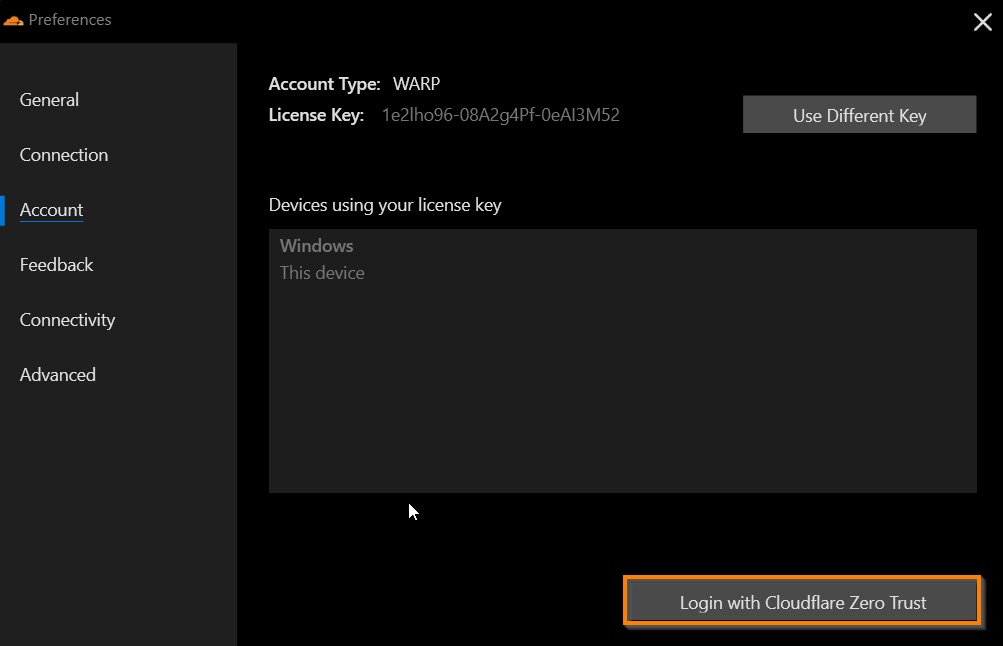

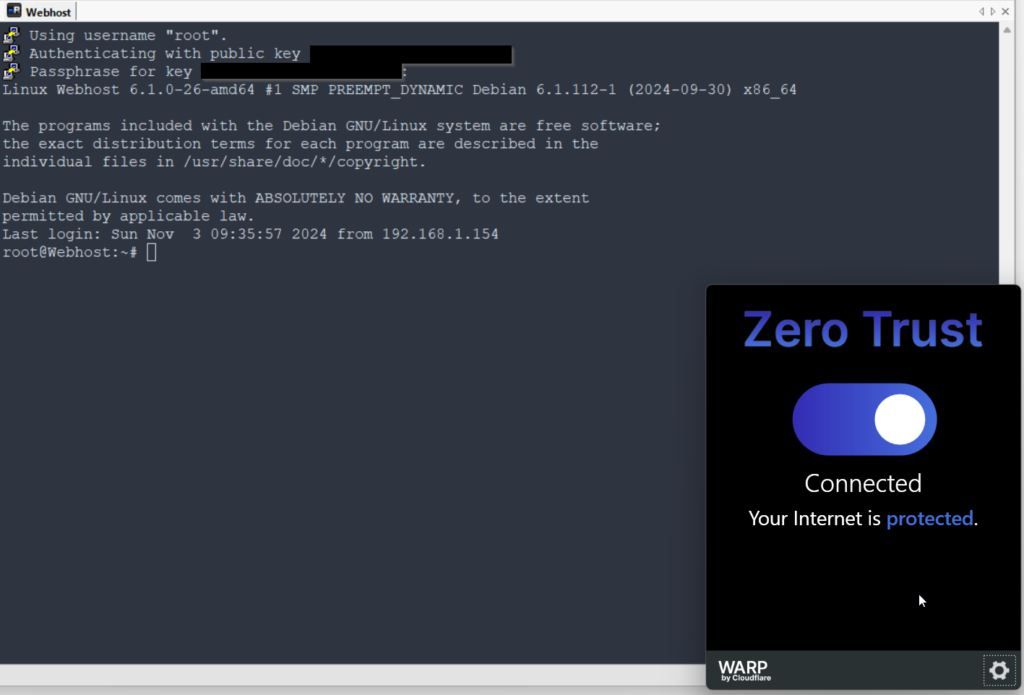

Installez le client Cloudflare Warp sur votre poste et connectez-vous à votre compte depuis les préférences :

Renseignez votre nom d’équipe :

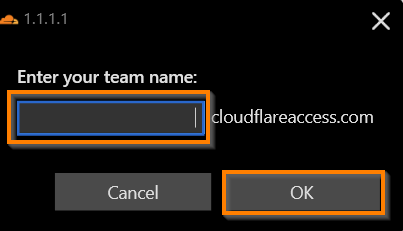

Connectez-vous depuis votre navigateur internet avec le code que vous recevrez par email (ou autre, selon votre méthode d’authentification) :

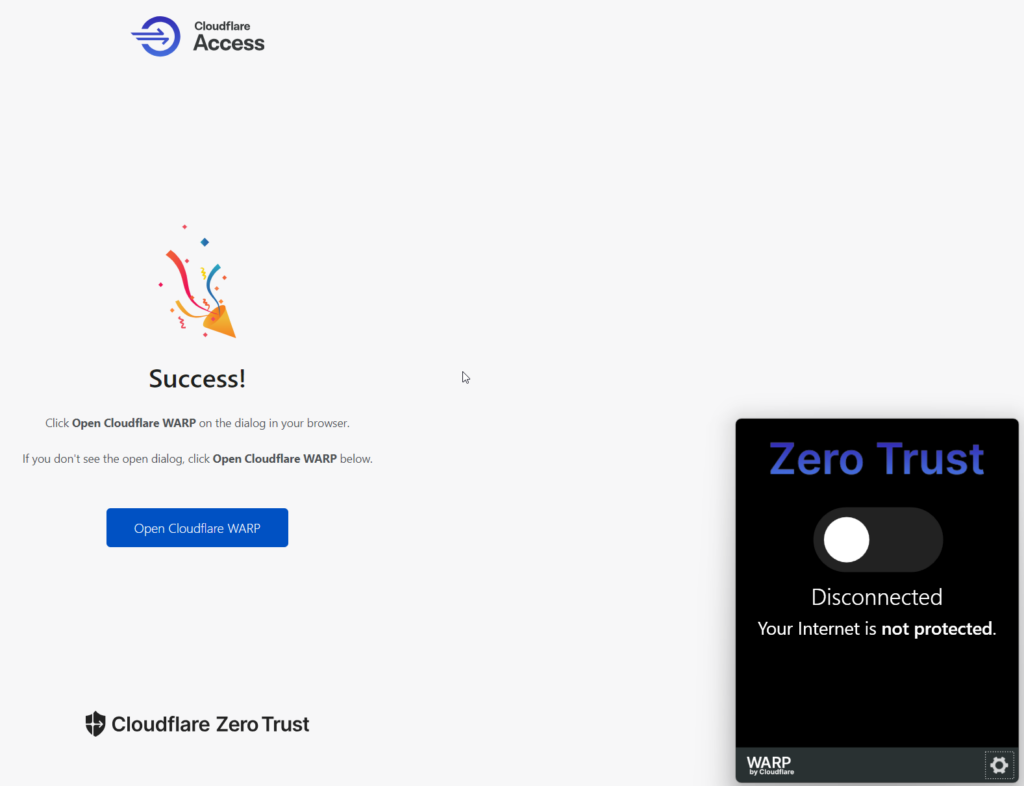

Vous pourrez ensuite accéder à votre réseau interne avec le client Warp activé :

Si vous avez des questions ou des remarques, les commentaires sont ouverts 🙂

Merci pour cet article très détaillé, je vais tester avec un petit site