Attention, cet article a plus d'une année d'ancienneté. Il est possible que les informations présentées ne soient plus à jour, spécialement dans le cadre d'un article technique.

Bonjour à tous,

Pas d’article depuis un moment même si j’ai pas mal de choses en backoffice, mais ce matin je me suis attaqué au patch de la vulnérabilité sur l’Intel ME (Intel management engine), a savoir INTEL-SA-00086.

Cet article n’a pas vocation à servir de procédure copier/coller mais d’aide pour patcher cette vulnérabilité. Vous verrez que j’ai utilisé des moyens pas du tout conventionnels pour patcher mon fixe. 🙂

Petite note pour les utilisateurs de Linux :

Même si l’outil de détection de la faille Intel marche sous Linux, les constructeurs proposent les patchs de l’Intel ME en majorité sous Windows, je vous recommanderais donc de faire un live cd Windows pour cette fois-ci.

Détection de la vulnérabilité :

Téléchargez l’outil de détection des failles sur le site de Intel : https://downloadmirror.intel.com/27150/eng/SA00086_Windows.zip

Extrayez l’archive et allez dans le dossier DiscoveryTool.GUI pour lancer l’exécutable suivant : Intel-SA-00086-GUI.exe

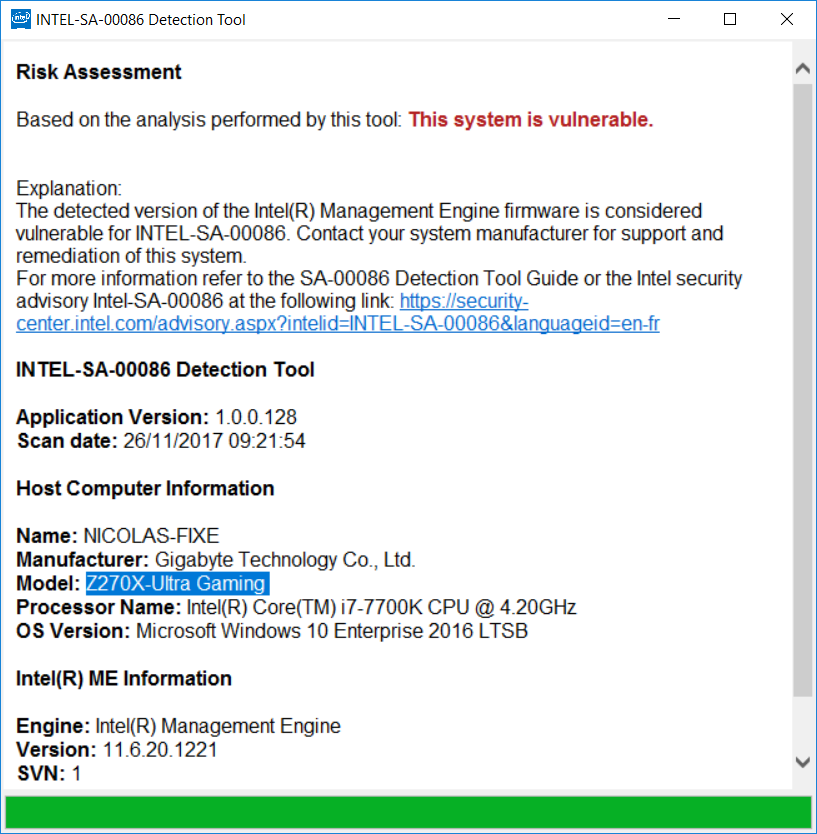

Si votre système est vulnérable, vous aurez un message comme ceci :

Correction de la vulnérabilité avec les mises à jour OEM :

Si vous êtes vulnérables, deux choses à faire :

- Mettez à jour votre BIOS avec la dernière version disponible

- Téléchargez la dernière version du micrologiciel (firmware) de l’Intel ME

Tout se télécharge directement chez le site du fabricant de votre PC ou de votre carte mère en cas de PC monté sur mesure.

Une fois les mises à jour faites, redémarrez et problème réglé.

Sauf que … après avoir appliqué les mises à jour de ma carte mère Gigabyte, le souci était toujours présent. Les drivers Windows de l’IME ont étés mis à jour pas l’IME lui-même.

Correction de la vulnérabilité sans les mises à jour OEM :

Je vous recommande ne pas suivre ce chemin et d’attendre une mise à jour de votre constructeur, ici on va marcher au karma pur et je ne serais pas responsable si votre matos explose

Bon, la mise à jour constructeur n’est pas complète, mais j’avais envie de me débarrasser de la vulnérabilité ce matin.

Et la PAF, éclair de génie, les nouvelles tours HP que l’on vend au boulot (HP Prodesk 400 G4) on presque le même processeur que moi, à savoir un I7 7700 avec un chipset H270 au lieu de Z270.

C’est à ce moment que mon esprit torturé a eu l’idée de flasher un firmware essentiel au système avec une image qui n’est prévue ni pour ce constructeur, ni ce processeur, ni cette carte mère, ni ce chipset. L’équation à 10000 inconnues, mais je sentais que Intel utilisait le même firmware sur l’Intel Management Engine pour tout le monde.

On télécharge donc le sp82474 et on extrait le bordel.

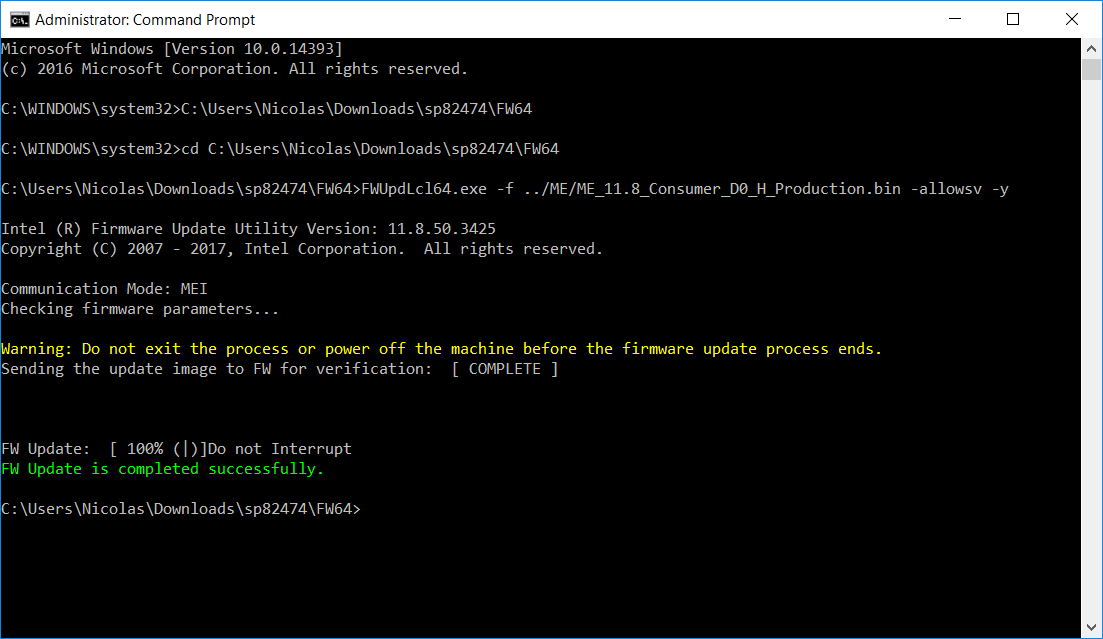

On lance une invite de commande en administrateur et on lance les commandes suivantes pour lancer le flash :

cd C:\Users\%username%\Downloads\sp82474\FW64 FWUpdLcl64.exe -f ../ME/ME_11.8_Consumer_D0_H_Production.bin -allowsv -y

Et la, a priori ça passe :

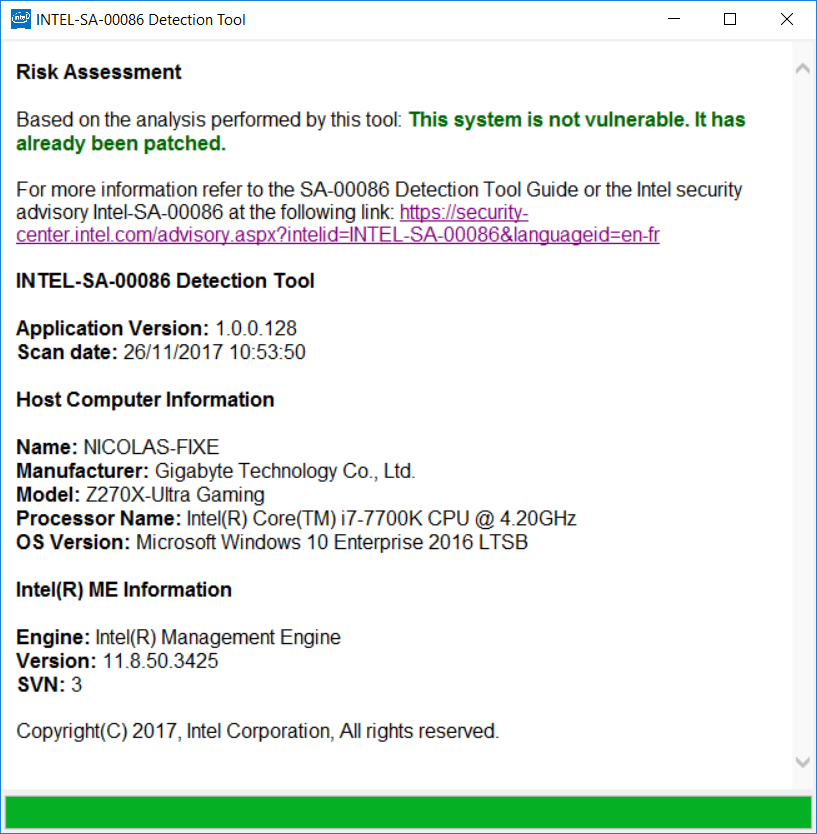

On redémarre en croisant les doigts pour que la carte mère ne fasse pas des bonds au démarrage et la :

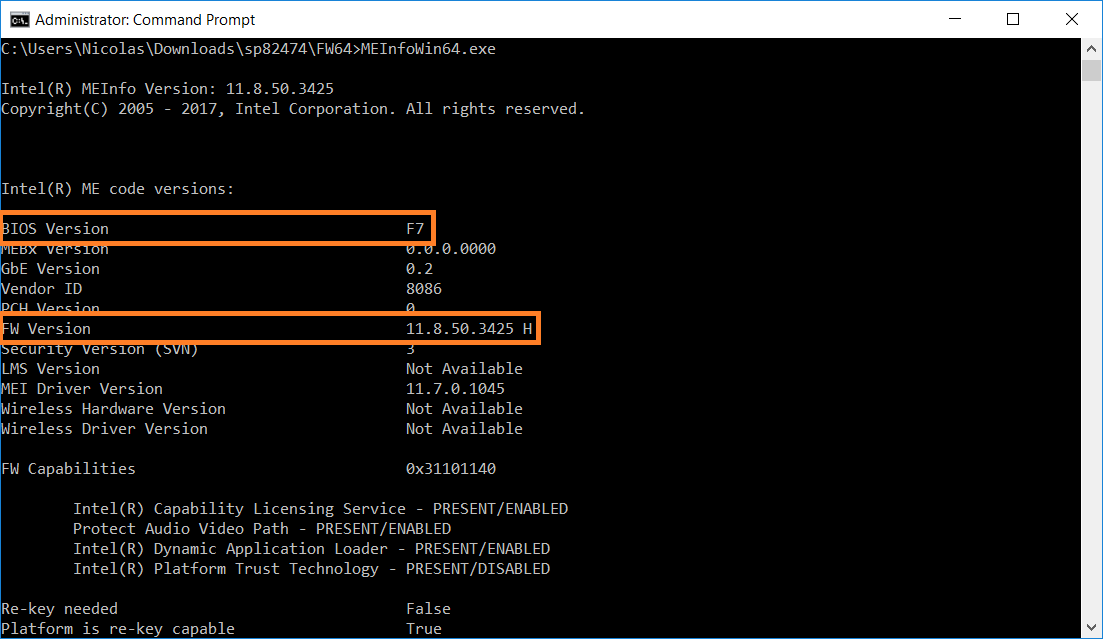

La plateforme a bien pris le firmware qui ne lui était pas destiné et tout ça a résolu le souci (jusqu’a la prochaine faille).

Donc si votre constructeur ne propose pas de mise à jour pour votre matériel et que vous êtes suicidaire, vous pouvez trouver du matériel OEM mis à jour semblable au vôtre et tenter un flash 🙂

(3 votes, moyenne: 3,67 sur 5)

(3 votes, moyenne: 3,67 sur 5)

Bien joué, j’ai le problème (très connu) de l’arret des pc portables au bout de 30min après avoir changer un B950 par un I3-3120M. Ce serait à cause du chipset HM70 de mon PC, et il faudrait un HM76. Seulement, tout fonctionne bien, il est seulement brické avec le Intel ME. Mais je suis perdu dans les versions intel ME.

Bien jouer ! Intelligent comme réflexion et un peu risqué mais parfois il faut prendre quelques risques pour partager des nouvelles découvertes;

Asus a sorti de nombreuses mises à jour récemment pour ce problème, foncez !!

Pareil chez MSI, mais comme Nicolas, mon ordinateur est toujours vulnérable. Mais j’ai pas envie de prendre le risque de tout cassé. Alors j’attends que INTEL bouge sont cul…

hello, Intel a fait son travail depuis un moment, c’est MSI le souci dans ton cas 🙂