Attention, cet article a plus d'une année d'ancienneté. Il est possible que les informations présentées ne soient plus à jour, spécialement dans le cadre d'un article technique.

Bonjour à tous,

Aujourd’hui, on va voir comment protéger son réseau local de la publicité, de la télémétrie Microsoft et de divers autres malwares / spywares avec Pi-hole.

PI-hole a pour but de remplacer tous les ad-blockers au niveau navigateur type adblock / ublock qui pompes des ressources en effectuant un blocage au niveau DNS.

Et l’avantage d’avoir un blocage au niveau DNS, c’est que tout notre LAN peut en profiter, ça évite d’avoir a se creuser les neurones pour trouver des bloqueurs de pub pour tels ou tels système d’exploitation, tablette, cafetière connectée …

Du moment que les DNS pointent vers le PI-Hole c’est bon, tout est bloqué.

Comme vous l’aurez deviné, PI-Hole est fait pour les Raspberry PI mais l’installation est strictement la même sur un Debian 8 et c’est sûr un Debian 8 qu’on va l’installer aujourd’hui.

Si vous voulez en faire une machine virtuelle, mettez 2 vCPU et 1 Giga de ram à votre vm pour commencer (avec moins de 8/10 Giga d’espace disque).

Ça consomme très peu de ressources étant donné que ça a été développer pour Raspberry Pi à la base, personnellement, le mien tourne sur un Raspberry Pi Zero, pas besoin de grand-chose donc.

Installation de PI-Hole :

Lancez le script d’installation automatique avec la commande suivante :

curl -L https://install.pi-hole.net | bash

Ensuite, suivez l’assistant et renseignez les paramètres nécessaires :

Choose An Interface : eth0 Select Protocols : IPV4 / IPV6 Static IP Address : Vos paramètres Upstream DNS : Custom : 80.67.169.12, 80.67.169.40

Le script installera ensuite tous les composants nécessaires.

Ensuite, rendez-vous sur la page web d’administration de la bête :

http://IP/admin

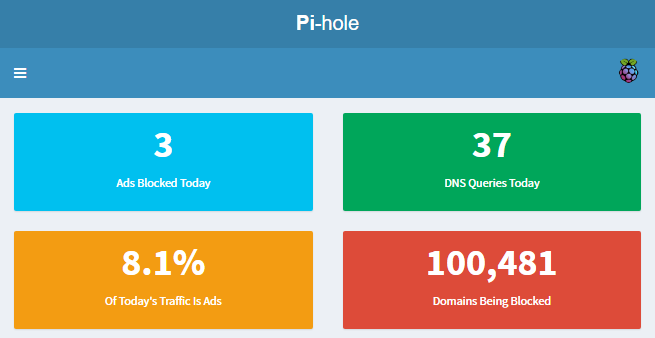

Et vous verrez les statistiques de la bête :

Pour ajouter / supprimer des listes, éditez le fichier adlists.list :

cp /etc/pihole/adlists.default /etc/pihole/adlists.list nano /etc/pihole/adlists.list

Ensuite, lancez la commande suivante pour mettre à jour les listes utilisées par PI-Hole :

pihole -g

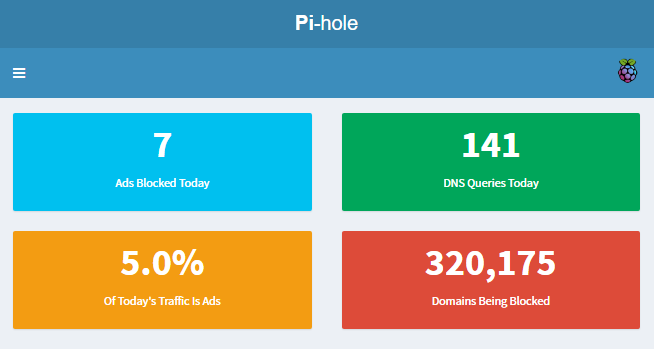

Vous pourrez avoir beaucoup plus de domaines en liste noire selon les listes que vous choisissez :

Pour une mise à jour automatique des listes, ouvrez votre cron avec la commande suivante :

crontab -e

Et ajoutez la ligne suivante à la fin :

@daily /opt/pihole/gravity.sh

Et voilà, vous êtes protégé contre les méchants publicitaires, les sites daubés qui vous balancent des malwares et autres 🙂

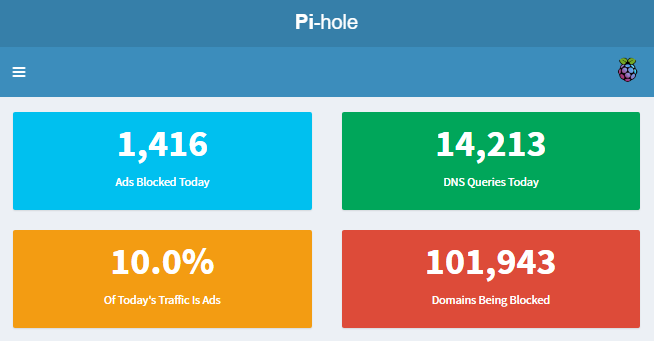

Par exemple les stats chez moi sur mon Rasp :

(3 votes, moyenne: 3,67 sur 5)

(3 votes, moyenne: 3,67 sur 5)

[…] you want to have a look at it, there are several very good installation guides in multiple languages […]

Salut les amis,

Merci pour la connaissance, je ne connaissais pas ! 🙂

Je l’ai installé pour voir ce que ça donne, et je trouve pas ça super efficace.

J’ai visité plusieurs site remplis de pub (vraiment beaucoup) et rien n’est bloqué. Pourtant, DNS Query Today ce met bien à jour 🙁

Merci pour la découverte, je vais le laisser tourner quelque temps 🙂

Merci pour tous ces sujets abordés et le sérieux des articles !

C’est peut-être une bonne idée de coupler un pi-hole avec un dnscrypt-proxy (dans le cas d’un raspberry) pour chiffrer les résolutions sortantes 🙂

Salut et merci pour le petit tuto.

J’ai mis ça sur une Debian en VM, ca marche au poil.

Cela dit, c’est pas super super efficace.

Pour plus d’efficacité, je voulais ajouter un gros nombre de nom de domaine en faisant un petit :

nano blacklist.txt

et en ajoutant manuellement le tout.

Est-ce qu’il existe une liste prête à l’emploi quelque part pour faire ça ?

Les listes de ublock sont difficilement exportable je trouve.

++ et merci 😉

Salut,

Comme marqué dans l’article, il y a une liste de listes dans /etc/pihole/adlists.list que tu peux utiliser ou non 🙂

Nice, justement le problème de ce genre de technique c’est la mise à jour, super lourde manuellement. Me garde ça sous le coude, merci 🙂

Ça se laisse mettre à jour avec le crontab mais, c’est pas toujours aussi efficace qu’un Ublock Origin par contre :/

Merci pour la découverte de ce projet sympa

Merci ! Dans un petit docker !