Attention, cet article a plus d'une année d'ancienneté. Il est possible que les informations présentées ne soient plus à jour, spécialement dans le cadre d'un article technique.

Bonjour à tous,

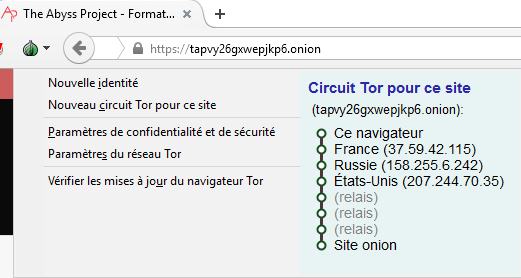

Avec toutes les préoccupations sur la vie privée que les gens ont actuellement, j’ai décidé de rendre accessible le site directement par un .onion.

Dans cet article je vais vous expliquer comment ajouter un HiddenService sur un site existant avec un serveur web Nginx ici le tout sur Debian 8.

Le Hidden Service écoutera sur les ports 80 et 443 et le server name en .onion sera déclaré dans le vhost nginx.

Ici, le but n’est pas de caché l’identité du propriétaire du site mais, de permettre à ceux qui le visite de rester dans l’ombre.

Pourquoi rendre son site accessible par TOR ?

L’idée, c’est de permettre aux gens qui utilisent TOR de se connecter à votre site sans sortir du réseau TOR, votre site.

Il suffit d’associer les termes TOR et WordPress dans une recherche Google pour se rendre compte que les propriétaires de sites veulent généralement tout l’inverse.

En 2016 est toujours considéré comme le grand méchant loup des Internets mondiaux, la guerre entre TOR et Cloudflare suffit pour s’en rendre compte.

Personnellement, je ne regarde pas la provenance de mes attaques, elles sont bloquées très tôt, par le pare-feu directement et ne font même pas l’objet d’un quelconque log.

A l’odeur, je dirais tout de même que je suis plus la cible de script kiddies utilisant un voucher sur DigitalOcean ou Vultr que de vrai gens compétents qui utilisent TOR, I2P ou d’autres réseaux similaires …

Rendre son site accessible par TOR avec Nginx

Dans un premier temps, on va installer TOR et configurer son Hidden Service.

Installez tor avec la commande suivante :

apt-get install tor -y

Ensuite ouvrez le fichier de configuration de TOR :

nano /etc/tor/torrc

Créez votre Hidden Service en partant de ce modèle :

HiddenServiceDir /var/lib/tor/tondomaine.com/ HiddenServicePort 80 xxx.xxx.xxx.xxx:80 HiddenServicePort 443 xxx.xxx.xxx.xxx:443

Remplacez « tondomaine.com » par le nom/domaine de votre site et xxx.xxx.xxx.xxx par l’ipv4 de votre site.

Relancez TOR :

service tor restart

Maintenant, rendez-vous dans le dossier que vous avez indiqué dans votre configuration :

cd /var/lib/tor/tondomaine.com/

Vous pourrez retrouver votre nom d’hôte dans le fichier hostname :

cat hostname

Par exemple pour moi : tapvy26gxwepjkp6.onion

Bonus : Vous pouvez créer un domaine un poil plus personnalisé avec Shallot qui recherchera un mot précis dans les domaines en .onion disponibles :

cd /tmp git clone https://github.com/katmagic/Shallot.git cd Shallot ./configure && make ./shallot ^domaine

Maintenant, ouvrez le vhost correspond dans Nginx et ajoutez simplement le domaine en .onion dans server_name, par exemple pour moi :

server_name abyssproject.net www.abyssproject.net tapvy26gxwepjkp6.onion;

Vérifiez et appliquez la configuration Nginx après coup :

nginx -t service nginx reload

Votre site est maintenant directement accessible depuis le réseau TOR.

Si vous ne voulez pas vous prendre la tête pour trouver l’adresse du blog, elle est disponible dans le footer 🙂

![]()

Bonus pour WordPress

Si vous voulez que WordPress ne redirige pas les visiteurs de votre site en .onion vers votre vrai domaine vous devrez simplement installer WP-Hydra. Rien d’autre 🙂

(6 votes, moyenne: 4,17 sur 5)

(6 votes, moyenne: 4,17 sur 5)

Salut,

Une autre bonne raison de proposer un .onion :

La connexion ne passe pas par un exit node et ne les surchargent donc pas.

Autre méthode pour la redirection automatique :

https://about.okhin.fr//posts/Onionify/

Salut et merci, c’est génial ton truc, je vais mettre ça en place 🙂